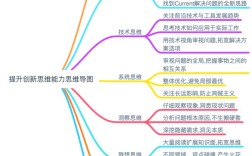

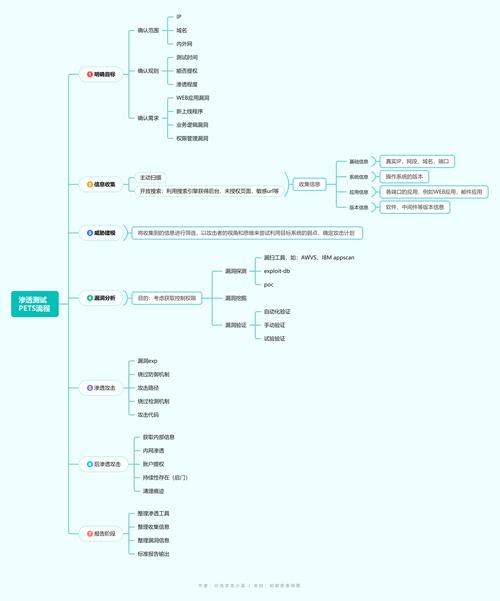

渗透测试是一种模拟黑客攻击的方式,通过系统性地评估目标系统、网络或应用程序的安全性,识别潜在漏洞并提供修复建议,其核心目标是帮助组织在真实攻击发生前发现并弥补安全弱点,从而降低数据泄露、服务中断等风险,渗透测试的思维导图可从多个维度构建,涵盖测试流程、技术方法、工具使用及报告输出等关键环节,以下将详细展开各模块内容。

渗透测试思维导图核心模块

测试准备阶段

- 目标明确化:定义测试范围(如特定IP段、应用程序模块)、测试类型(黑盒、白盒、灰盒)及测试目标(如获取敏感数据、提升权限)。

- 授权与合规:确保测试获得书面授权,遵守相关法律法规(如《网络安全法》),避免非法入侵风险。

- 信息收集:通过公开渠道(如WHOIS、GitHub、社交媒体)收集目标域名、IP地址、技术栈等信息,为后续漏洞扫描奠定基础。

识别与扫描阶段

- 资产识别:梳理目标系统的网络架构、开放端口、运行服务及子域名,可使用工具如Nmap、Sublist3r。

- 漏洞扫描:自动化扫描已知漏洞(如CVE漏洞),结合手动验证避免误报,工具包括Nessus、OpenVAS、AWVS。

- 技术栈分析:识别Web服务器(如Apache、Nginx)、数据库(如MySQL、MongoDB)及开发框架(如Spring Boot、Django)的版本信息,定位潜在版本漏洞。

漏洞利用阶段

- 漏洞验证:通过手动复现确认漏洞存在性(如SQL注入、文件上传漏洞),利用工具如Sqlmap、Burp Suite进行POC验证。

- 攻击路径构建:基于漏洞关联性设计攻击链,例如通过弱口令获取初始权限,利用提权漏洞提升至系统权限。

- 权限维持:模拟后门植入(如Webshell、计划任务),验证攻击者能否长期控制目标系统,工具包括Meterpreter、Cobalt Strike。

后渗透阶段

- 权限提升:通过内核漏洞(如Dirty Cow)、服务配置错误(如SUID权限)提升权限,获取系统最高控制权。

- 内网渗透:横向移动至内网其他设备,利用漏洞(如 EternalBlue)或凭证(如哈希传递)扩大攻击范围。

- 数据窃取:模拟敏感数据(如数据库、文档)的窃取与外传,验证数据防泄漏措施有效性。

报告与修复阶段

- 漏洞分级:按风险等级划分漏洞(如高危、中危、低危),参考CVSS评分标准,结合实际影响确定优先级。

- 证据整理:记录漏洞截图、命令执行日志、渗透测试视频等证据,确保可追溯性。

- 修复建议:针对每个漏洞提供具体修复方案(如更新版本、配置加固、代码逻辑优化),并给出长期安全策略(如定期渗透测试、安全培训)。

渗透测试常用技术与工具对比

| 测试类型 | 核心技术 | 常用工具 | 适用场景 |

|---|---|---|---|

| Web应用渗透测试 | SQL注入、XSS、文件上传、CSRF | Burp Suite、Sqlmap、OWASP ZAP | 电商网站、业务系统API测试 |

| 网络渗透测试 | 端口扫描、服务枚举、漏洞利用 | Nmap、Metasploit、Nessus | 内网资产扫描、边界设备测试 |

| 移动应用渗透测试 | 反编译、动态调试、组件安全 | APKTool、Frida、MobSF | Android/iOS应用权限与数据安全测试 |

| 社会工程学测试 | 钓鱼邮件、口令猜测、物理入侵 | Gophish、SET、Social Engineer Toolkit | 员工安全意识评估 |

渗透测试思维导图的应用价值

通过思维导图梳理渗透测试流程,可帮助测试人员系统化开展工作,避免遗漏关键环节;可视化呈现漏洞关联性与攻击路径,便于向管理层清晰传达风险,在Web应用测试中,思维导图可从“信息收集-漏洞扫描-漏洞利用-权限提升”逐步展开,每个分支细化具体操作步骤,确保测试覆盖全面。

相关问答FAQs

Q1: 渗透测试与漏洞扫描的区别是什么?

A1: 渗透测试是模拟黑客攻击的深度评估,通过手动验证确认漏洞可利用性,并提供修复建议;漏洞扫描则是自动化工具对已知漏洞的检测,侧重于发现潜在风险,但无法完全替代手动验证,渗透测试更贴近真实攻击场景,而漏洞扫描适合大规模初步筛查。

Q2: 如何选择渗透测试的类型(黑盒/白盒/灰盒)?

A2: 黑盒测试模拟外部攻击者,不提供内部信息,适合评估系统防御能力;白盒测试提供完整源码或架构信息,适合代码级安全审计;灰盒测试介于两者之间,提供部分信息(如账号权限),更贴近实际业务场景,选择时需结合测试目标:如需验证整体安全性可选黑盒,优化代码逻辑可选白盒,评估现有防护效果可选灰盒。